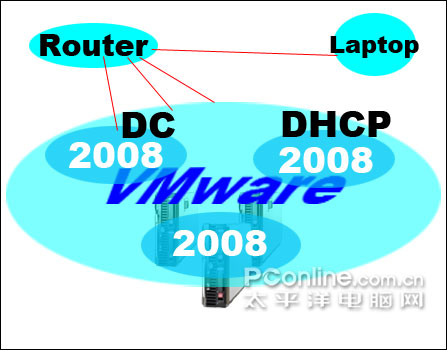

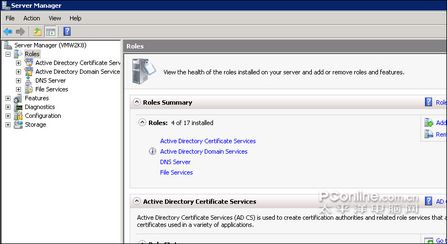

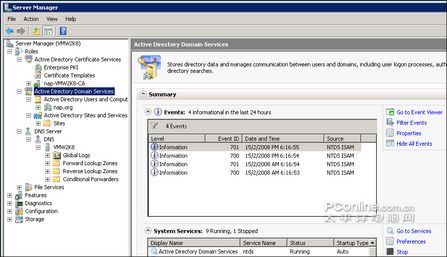

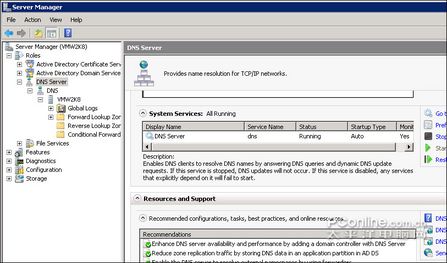

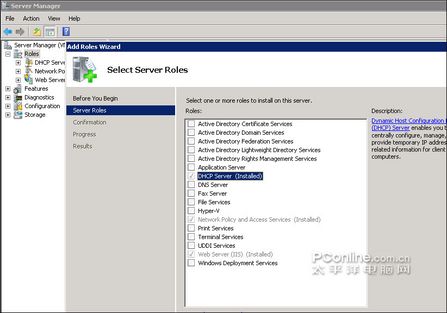

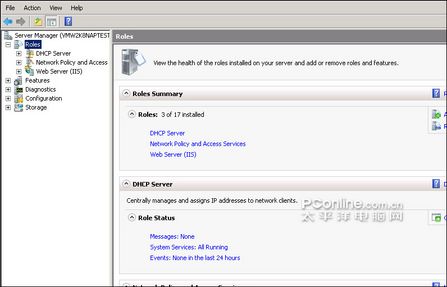

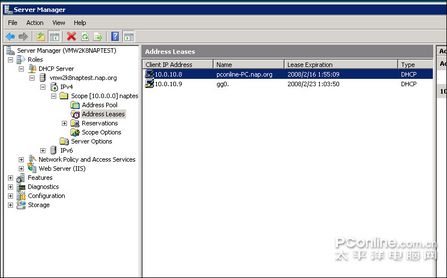

�������DZ��ν���NAPʵս���������ڣ����ڻ������⻯��ƽ̨�Ͻ��еIJ��ԣ��ɰ�װ���������ϵ�VMware�����������Windows Server 2008���������һ��NAP����Ķ����������������Ҫʵ��NAP���ܣ�������Ҫһ̨DC����������һ̨ʵ��Network Policies�ķ�����������ǻ������������������ã����������DZȽ��˷ѵ�������Դ�ģ���Ϊʵ����Щ���ܣ�ԶԶ������̨���������������ܡ��������������NAPӦ�ã���ܺõ��ƽ���������⡣

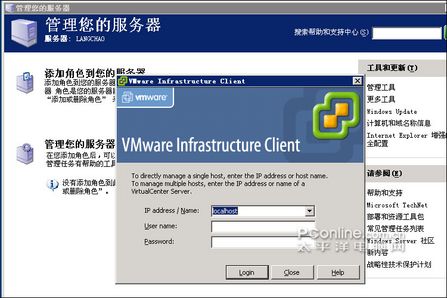

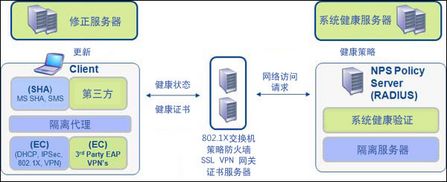

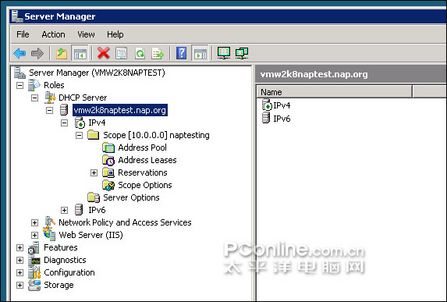

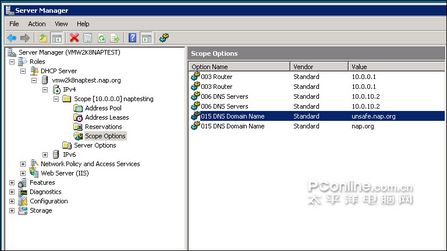

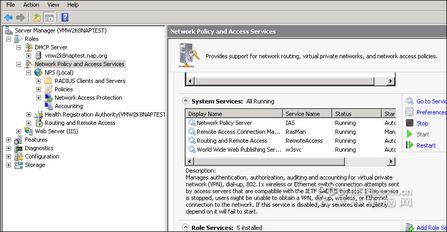

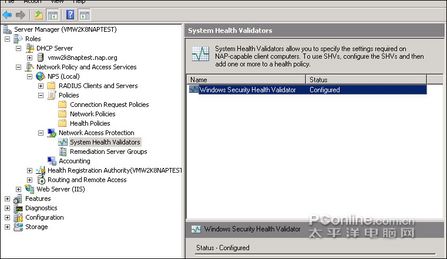

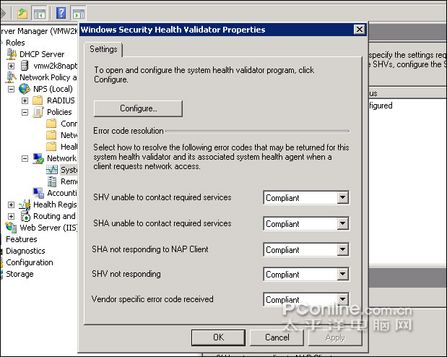

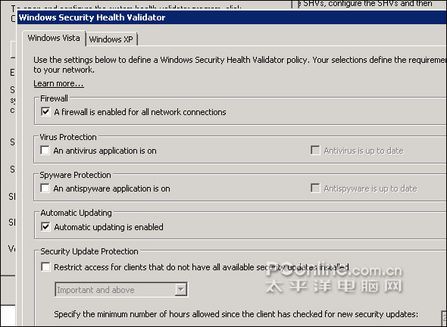

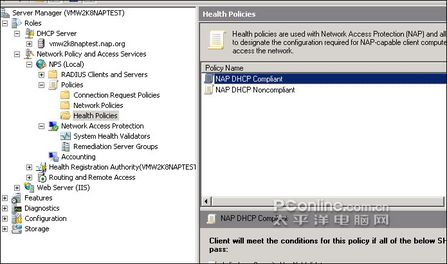

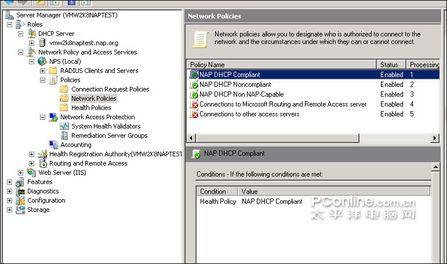

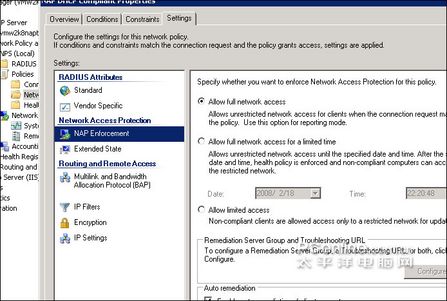

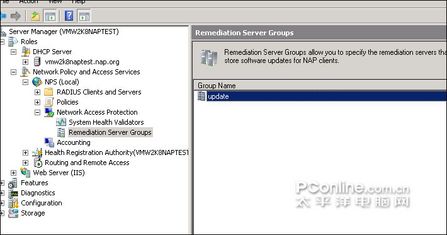

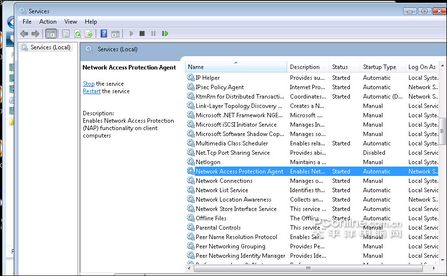

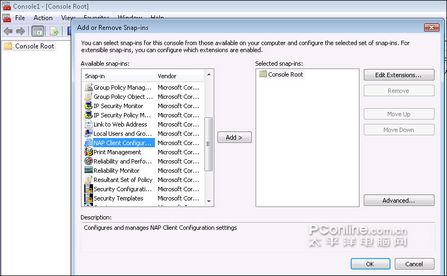

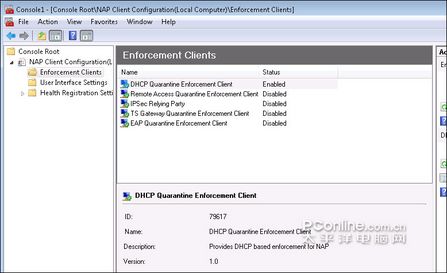

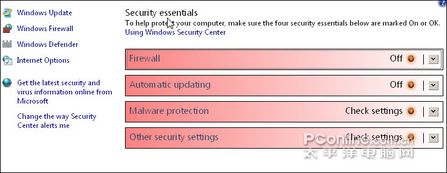

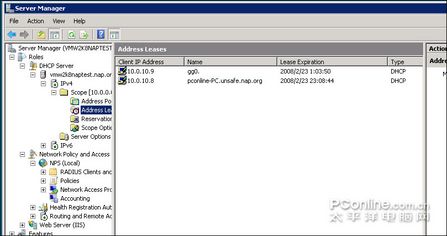

NAP��NAC�ij��� ����2003��8�¡�������������ı�������������ʶ��ֻ���ñ߽����ؽ��б�����һ��������ȫ�IJ��ԡ��Ӵ��Ժ��������ĸ��˷���ǽ��ʼ�㷺���У�������Ҳ��ʼ�����������ļܹ���ǿ�������ϵĸ������ߡ�������α����ն˷��棬�����˸���Ȥ������������˼�Ƶ�NAC����������ƣ�������NAP��������ʱ�����֮�䡣 ��������NAC����NAP��Ӧ������������ʹ����ķ��룬����˵���ն˵ļ��ߺ��롣����Ҫȷ���ն��ڽ�������֮ǰ���뾭����ȫ���á����з���ǽ����������������ʱ���¹��IJ���������������Ļ�������ն˾���Ҫ���롣Ӧ��˵��NAP��NACҪ�ﵽ��Ŀ�Ļ�������һ�µģ�����������ʵ�ַ�ʽ�� ����˼�Ƶ�NAC��Ҫʹ��˼�ƵIJ�Ʒ���������NAC���ն˺�Ӧ�÷�������������������ܹ���Ƕ��ʽ˼�ƿ����δ����ͻ��������������ϰ�ͨ�ţ�����֤������ԡ�NAC��ʵʩ����Ҫ�ܹ�ʶ��NAC��˼�����������豸�Լ�˼��ר���İ�ȫ���ʿ��Ʒ������� ������ʵ��NAPҪ��NAP��������NAP�ͻ��ˣ�XP SP2��Vista��Server 2003����������������Լ�һ̨���̨���Է�������NAP��ͨ�����ƾ���DHCPר�ߡ�VPNר����802.1x��IPSec�Ľ�����а�ȫ�����ġ� ����NAP�Ļ�������Windows Server 2008�����Է�������֤��������Ϳͻ��ˣ���NAC�������������豸�����Է������������������Ϳͻ��������� ���������������������죬��ҵ���ѡ��ʵ��ͷ�ۣ�����07����к���Ϣ�������ڲ�ʿ�ٰ�ȫ�����֮�ϣ�˼��������ͬ������һ�ݼ�����Ƥ�飬����Cisco NAC��Microsoft NAP��ʵ�ֻ���������ʵʩ��ȫ���Ժͽ���״̬��������Ƥ���������һ�ܹ����������������ν�˼�����������ʩ��Ƕ�İ�ȫ������Microsoft Windows Vista���Լ���Ϊ��Longhorn����Windows Serverδ���汾�༯�ɡ� ʲô��NAP�� ��������������NAP�Ľ��ܣ�������ʱ��� (NAP) �� Windows Vista��Microsoft Windows XP �� Windows Server 2008 ����ϵͳ�����õIJ���ִ��ƽ̨����ͨ��ǿ�Ƽ��������ϵͳ����Ҫ����õر��������ʲ�������������ʱ����������Դ����Զ���Ľ������������������ʻ�ͨ��֮ǰ��֤������Ľ���״�����Զ����·���Ҫ��ļ������ȷ�������ķ����ԣ�Ҳ���Խ�������Ҫ��ļ�������Ƶ��������磬ֱ�����DZ�Ϊ����Ϊֹ�� ��Ҫ����ϵͳ����״����֤������ķ��ʣ�������ϵ�ṹ��Ҫ�ṩ���¹������� • ����������֤�� ȷ��������Ƿ���Ͻ�������Ҫ�� ����NAP �����������Ϊ�ͻ��ṩ�����Ľ�����������������ṩϵͳ����״������ (SHA) ��ϵͳ������֤�� (SHV) ��ʶ���䷢���� API �����κι�Ӧ�̵��������л����������磬ʹ��������ʱ����ĵ�����������������Ƿ�����������������VPN �������豸��������ʱ�������Ϊ���³�������ṩ��������� • ����ƶ���Яʽ������Ľ�����״̬ DHCP ǿ�� ��������ʵս���Dz���DHCPǿ�Ƶ�ģʽ��DHCP ǿ���� DHCP NAP ES ����� DHCP NAP EC �����ɡ�ʹ�� DHCP ǿ�ƣ�DHCP �����������ڼ�����������û����������ϵ� IP ��ַ����ʱǿ�ƽ�������Ҫ��DHCP ǿ������IJ���ǿ�ƣ���Ϊ���� DHCP �ͻ��˼������������ IP ��ַ�� NAPʵս���� ����DC����װDNS Server �������ȣ����ǽ�������е�һ̨2008����Ϊ��ط���������װ��֤���������ͬʱҲװ��DNS Server�� ������������Ȼ�ǽ���һ�����ˣ����������ォ������Ϊ��nap.org����ͬʱ���Ӻ��潫Ҫ�õ��Ľ���֤�飬���䷢�����Ŀ¼�С� ��������DNS Server�� ����DHCP�������羯�족 ������һ̨�����������þ�����ˣ�����ת����һ̨�����2008�ϣ������������β��Ե���ͷϷ�ˣ���̨08��Ҫ���������羯�족�����Σ����������÷���Ƚ϶ࡣ���Ȼ���ҪΪ��ָ������ɫ�����������ӵ�nap.org������У�װ��DHCP Server��Network Policy and Access Services��Web Server�� ��������Ҫͣ��·������DHCP����Ȼ������̨�������������ݹ�������Ҳ��ʵ�����NAP��һ�����貽�衣 ������ȻҪ��DHCPǿ�Ƶķ�ʽ���ְ�ȫ�Ͳ���ȫ�Ŀͻ��˽������磬�����Ǿ�Ҫ����һ��IP��ַ��Χ�� �����������֮����Կ��������Dz�����nap.org��unsafe.nap.org������������ⰲȫ�Ŀͻ��ˣ��ͻ������nap.org������������ȫ�Ŀͻ��ˣ�������unsafe.nap.org� ��������Network Policy and Access Services��ʵ��NAP���Ϳ����ˡ� ��������Ҫ����System Health Validators��������ߵ����þ��Ǽ�����ӵ������еļ������Щ�Dz���ȫ�ģ���ȫ�����û��������������ã��������ǽ�رվ���Ϊ����ȫ��û��װɱ���������Dz���ȫ�ļ�����ȵȡ� �����鿴���ԣ��������Щ�����б����Ը��ݲ�ͬ�������ø����ϸ���Ǻ��ԡ�������������ֻ�Dz��ԣ������Ƕ���Ϊ��ͨ����Ȼ����Configure������ϸ�����ý��档 ��������������Vista��XP���м�����Ŀ�����ã��з���ǽ��ɱ��������ľ���������Զ�������ѡ���ѡ�ˣ��ͱ�ʾ��������Ҫ�Կͻ����ϵ���Щ������ʩ���м�飬�������������ģ������������硣 �������Կ������������֮����Health Policies��Զ�������NAP DHCP Compliant��NAP DHCP Noncompliant����֤��ģ�壬�ֱ��Ӧ��ȫ�Ͳ���ȫ�����á� ��������ٵ��Network Policies������������֤�飬NAP DHCP Complinat��NAP DHCP Noncompliant��NAP DHCP Non NAP-Capable���ֱ�䷢����ȫ������ȫ�Ŀͻ��˺�û��NAP���ܵĿͻ��ˡ� ������NAP Enforcement�������öԷ��ϸ�֤��Ŀͻ��˵Ĵ�����ʽ�����簲ȫ�Ŀͻ��ˣ������������������磬������ȫ�Ŀͻ��ˣ���ֻ�����ӵ��ض��������ϡ� ������Ȼ��NAP������ܲ�����ֻ�ܾ�����ȫ�Ŀͻ��ˣ����ǿ�������һ��������������һ��url���ò���ȫ�Ŀͻ��˵������氲װ����İ�ȫ����������Ȼ��Ϳ����������������ˡ� NAPʵս���� ������ʱ�����һ��NAP��Ч���ˡ����Dz��õ���һ̨��װ��Vista�ıʼDZ����ԣ���ʵVista��Ϊ��server 2008ͬ��һ̥�IJ�Ʒ����ȻҲ�����˶�NAP��֧�ַ���ֻ������һ��������ò���������Ĭ����û�������ģ����DZ��뵽����������н��÷�������������Ϊ��Network Access Protection Agent�� ���������Ŵ�MMC���ᷢ���������һ����NAP Client Configure�����������ӵ������б��У� ������������˶�����ֵ�NAPǿ��ģʽ������ֻ���������еĵ�һ���DHCP QQuarantine Enforcement Client����ɣ� ������һ������ʱ�������Ȱ�Vista��ķ���ǽ��������ͨͨ�ص���ֱ���������硣�ᷢ���ϲ������� �����ٻص�DHCP�������ϲ鿴��������̨10.0.10.8����Vista�����������еļ��������pconline-PC.unsafe nap.org������Ȼ�Ѿ��������羯�족�϶�Ϊ�����ϰ�ȫ�����Ľ����ߡ� �������ǣ������ٵ�Vista�ϣ�������ǽ���Զ��������������Ӷ�һ�Ρ� ������ʾ�����˱仯�����Ʊ����pconline-PC.nap.org��Ҳ����˵���Ѿ�ͨ������족���������������ˡ� �ܽ ��������˵Windows Server 2008��NAP����һ��Ϊ��������Ŀͻ��˽�������ҽ����������˵���Ǽ���������������Ԥ����Ļ�ʿ����Ϊʵ���ϣ�NAP��û�еֿ����ֻ������������Ƿ�����δȻ����֤�����ڵĿͻ��˶������Լ���һ�������ߣ������û���Ϸ���ǽ��ɱ�������ȿ��ף����Բ����㲻����ս�����������˲����۵�ս�ѵģ�����ҵ��������ȡһ�ס������ƽ̨���ص����ڵ�һ������ʱ�����鷳��Ҫ������̨���������������������֮���˹���Ԥ���٣����ڻĿ¼�µĹ������Ҳ�ܷ��㡣�����ɱ����棬�����Ǽ�����Windows Server 2008�е�Ĭ�Ϲ��ܣ��������������Vista��XPƽ̨�Ŀͻ��˳���Ҳ�DZ������еĻ����ṩ������صġ��ܵ���˵��NAP�����ӷ��������ͻ��˲���ϵͳ���尲ȫ���Ե�һ���֣���������ȡ����ͳ��Ӳ������ǽ����ʩ�����ǿ�����Ϊһ����ǿ���Ž�ϵͳ���������ҵ������ӽ�����ȫ�� |

||||||||

�����Ķ����������ʵսwindows server 2008��NAP�����������ʵսwindows server 2008��NAP����

2008-02-25 10:11

������PConlineԭ��

���α༭��xiexiaomian