|

������֮ǰ��һƪ����������IP��MAC��Ϊʲô����ҪARP�����У�С�������������֮��Ĺ�ϵ���Լ�ARPЭ��������ͨѶ����������á�ARPЭ������簲ȫ������Ҫ�����壬Ĭ������£�ARP�ӻ����ж�ȡIP-MAC��Ŀ�������е�IP-MAC��Ŀ�Ǹ���ARP��Ӧ����̬�仯�ġ���ˣ�ֻҪ��������ARP��Ӧ�����͵��������������ARP���ٻ����е�IP-MAC��Ŀ��������ֻҪ�������ϵķ���α���ARP��Ӧ�����ܸ���Ŀ������ARP�����е�IP-MAC��Ŀ����������жϻ��м��˹����� ����ͨ�����ڼ����ǰ����û����ӹ���IP��ַ������MAC��ַ���������������Ҫ����ij������Ŀ¼ʱ���ڵ�ַ�������һ�㶼��IP��ַ����������̫���еļ������������ͨѶʱʵ���������IJ�����IP��ַ������MAC��ַ����̫���еļ�����ڷ�������ǰ�������ȼ���Լ���ARP���������ͼ���û��������IP��ַ����Ϊ���Ӧ��MAC��ַ�������ű�������ȫ�������������˶�̬���»��ƣ�ͨ����������̫�����㲥���յ�Ŀ�������Ļ�Ӧ��������ʽ��������ARP�������ͬʱ�仹���С��ϻ������ƣ�һ��ʱ��֮���¼�ᱻɾ����ʹ�����ʼ��ά����һ����С��״̬���������ĺô������ԣ�С��Ҳ�Ͳ��ٴ˶�˵�ˡ� ����ARP������ĸ��»��ƺܸ�Ч�������ڵķ���Ҳͬ�����ԡ���Ϊ��������յ��κ�ARP Reply���ݰ�ʱ��������Լ�ARP������еļ�¼�����������Reply���ݰ��Ƿ�Ϸ������仰˵����������û�з�����ARP Request���ݰ����������յ���ARP Reply���ݰ�Ҳ�ǡ��յ�ȫ�ա��ģ�������������յ���ij������Ӧ��ϵ��¼���Dz�����ʵ�ģ���������¼ȴ�ᱻ����������Լ���ARP������У��Ա�ʹ�á�

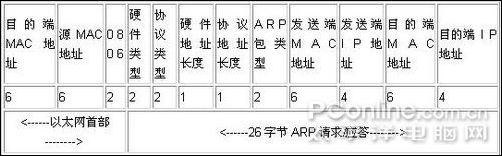

����ARP Request / Reply���ݰ��ĸ�ʽ����ͼ��ʾ��Request���� ����̫��Ŀ�ĵ�ַ��Ϊ0xffffffffffff�㲥��ַ������̫��Դ��ַ��Ϊ����������MAC��ַ����֡���͡�Ϊ0x0806��ʾARPӦ�������ARP ������1ΪARP�������2ΪARPӦ����������Ͷ���̫����ַ��Ϊ�����ߵ�MAC��ַ�������Ͷ�IP��Ϊ�����ߵ�IP��ַ����Ŀ����̫����ַ������Ϊ0x000000000000����Ŀ��IP��Ϊ��ѯMAC��ַ��IP��������ARP�Ĺ���ԭ����ֻҪ����ͼ�������ͼ�е�ijЩ�ֶΣ����ɴﵽARP������Ч�������оͱ������IP��ַ��ͻ��

|

�����Ķ���ARP����֮ ����IP��ַ��ͻARP����֮ ����IP��ַ��ͻ

2008-11-06 15:34

������PConlineԭ��

���α༭��gaohongjun

����Ҳ�ܷ�ҳ�����ԡ��� ������

��������

IT�ٿ�

����ר��

�����豸��̳��������

��ߵ��

��ظ�

����

-

37��

GoDaddy�����������������ܽ�վ����

1 -

25��

��۷�����10M����,16G,2T,��700Ԫ

2 -

23��

LOLS9���Ů��-�찲�ȷ��ij�װ���� �����淨����������µ��淨��ѧ

3 -

20��

���־����ƶ������г���չ��������ҵӦ������㣿

4 -

18��

������ҫGK.�������о�KPL�������ļ���װ ������������?

5 -

17��

������Һ������������һ���������۹�����ڿƼ���

6 -

16��

�״ν��أ�����Ͱ��м���� Serverless ���������̽��

7 -

14��

�״ν��أ�����Ͱ��м���� Serverless ���������̽��

8 -

14��

�Դ����˼�����ī��ӡ��G2810����Ҳ���õ���ī��̫����

9 -

13��

һ�����˽�ǧ��������ģ�����Щ�¶�

10

������Ѷ

������Ѷ������ʱ��

�����²�Ӯ��Ʒ